2020年对安全性领域来说 是具有考验的一年,因为新冠肺炎疫情的扩散,互联网犯罪嫌疑人愈来愈多地将特殊类型的客户和公司做为进攻总体目标,尤其是像很有可能从这当中获得极大盈利的金融业有关产业。2020年对金融业产业而言也是内忧外患,除开要应对如Lazarus之类的知名金融犯罪机构外,还需要应对一些通常不因金融企业为方向的APT机构的转型发展。除此之外,一些仅在一部分大班区域活动的网络攻击也逐渐把视线看向全世界,例如长期活跃性在巴西及南美洲的金融机构恶意程序大家族Guildma,Javali,Melcoz和Grandoreiro(通称为Tétrade)在上年也将业务拓展到别的大洲。与此同时,在过去的导致很大影响的恶意程序也常常东山再起,被国际刑警叙述为“世界最风险恶意程序”的Emotet在2020年需求量猛增,直到今年初,在全球的稽查组织对Emotet僵尸网络基础设施建设毁坏下,其工作主题活动才最少挫败好多个月。

2020年,尽管愈来愈繁杂的黑客攻击事情经常出现,但总体数据统计或是可观的:受电子计算机和手机端恶意程序进攻的用户数总体降低了,钓鱼攻击总数也有些降低。但是这并不代表着网络时代越来越更为安全性,反而是互联网犯罪嫌疑人的个人目标和方式早已发生了很多转变,其进攻也越来越更具有目的性。与此同时,大家留意到互联网犯罪嫌疑人可以熟练地融入全世界转变,并从在线办公系统漏洞和网购的日益普及化中获益。

本汇报致力于表明2020年金融业网络威胁的大量关键点,简述了上年全部金融业危害行业的进攻发展趋势和重要事情,包括客户碰到的普遍钓鱼攻击危害,及其常用的根据Windows和Android的金融业恶意程序。

前提条件

文中中界定金融业恶意程序有两大类:第一类是对于金融信息服务(例如线上金融机构、支付平台、虚拟货币服务项目、网上商店和数字货币服务项目)客户的恶意程序;第二类是尝试获得对金融业机构以及基本构造的访问限制的恶意程序,由于在大部分情形下,金融业恶意程序进攻主题活动借助于垃圾短信和钓鱼攻击,最多见的是根据仿冒细分化网页页面或电子邮件来盗取受害人信息内容。

文中数据信息来自诺顿杀毒软件客户,为了更好地剖析恶意程序的发展趋向,将2020年的信息与2019年的数据做好了较为,在一些一部分中,为了更好地更好的掌握金融业恶意程序的发展趋势,还参照了较早阶段的数据信息。

关键发觉

钓鱼攻击:

- 2020年遭受互联网中间人攻击的客户占比从15.7%降低到13.21%;

- 网上商城变成中间人攻击的优选总体目标,诺顿杀毒软件商品阻拦的钓鱼攻击网页页面中,有近五分之一是网上商城网页页面;

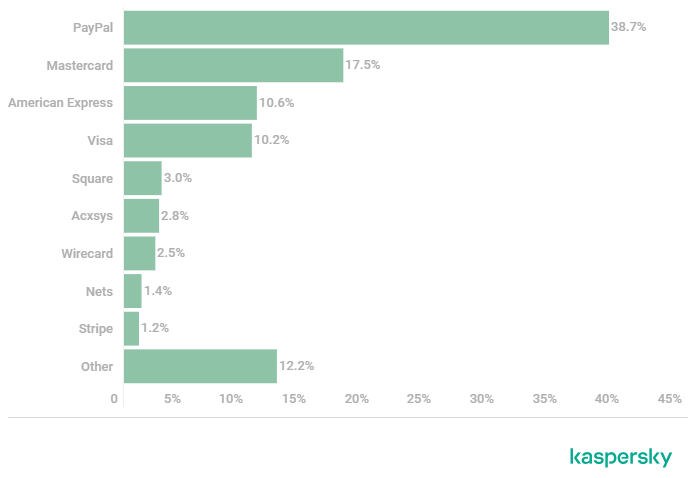

- 对于PayPal客户的互联网中间人攻击从2019年的26.8%猛增至2020年的38.7%,此类其他长期性TOP1——Visa跌到第四位。

pc端:

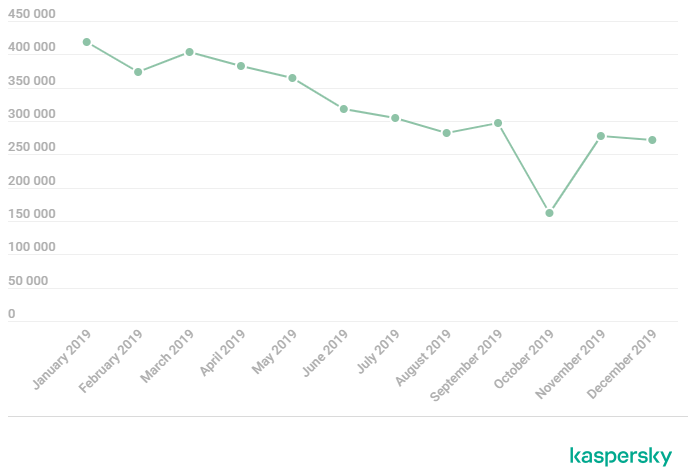

- 2020年有625,364位客户遭受金融机构木马病毒的进攻,比2019年的773,943降低了148,579名;

- 2020年,俄国,法国和乌兹别克斯坦的使用者是金融业恶意程序的最普遍总体目标;

- Zbot依然是散播较广的金融机构恶意程序(占进攻客户的22.2%),CliptoShuffler排名第二(占15.3%),而Emotet则排名第三(占14.5%);

- 受金融机构恶意程序进攻的客户中有36%是公司客户,比上一年提升了一点。

手机端:

- 2020年,受Android金融机构恶意程序进攻的用户数快速降低,占比超出55%——从2019年的675,772人降低到2020年的294,158人。

- 日本、台湾和意大利的客户遭受Android金融机构恶意程序进攻的比率最大。

金融业钓鱼攻击

网络钓鱼是犯罪嫌疑人最常见方式 之一,它的风靡取决于不用过多的投入或技术性特长。在大部分情形下,诈骗犯的目地要不得到受害人的钱,要不得到可售卖转卖的数据信息。

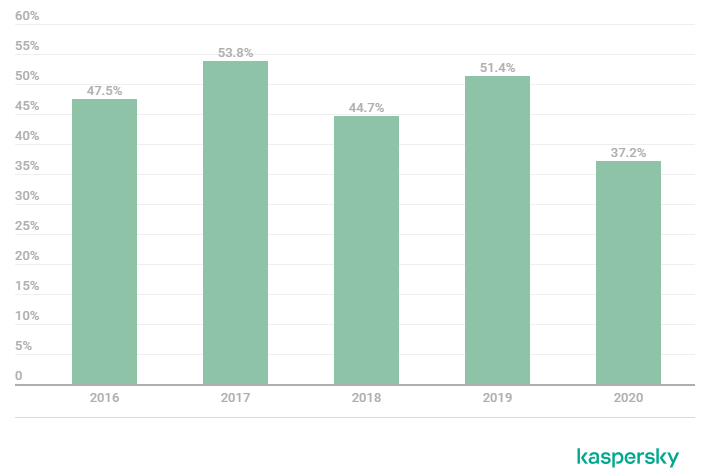

诺顿杀毒软件检验到的金融业互联网中间人攻击在全部互联网中间人攻击事情中的百分数(2016年– 2020年)如下图所示:

图1.金融业互联网中间人攻击在全部互联网中间人攻击事情中的百分数

2020年,诺顿杀毒软件反钓鱼攻击技术性检验到434,898,635次多种类型的钓鱼攻击访问页面试着,在其中37.2%与金融业垂钓相关,比2019年的51.4%降低了14.2个点,也是在过去五年来最少的金融业钓鱼攻击率。

所说“金融业钓鱼攻击”,大家指的不单单是金融机构钓鱼攻击,还涉及别的几类类别的钓鱼攻击:既包含效仿PayPal、Visa、MasterCard、American Express等著名付款知名品牌的网页页面,也包含在线商店和拍卖网站,例如amazon、苹果商店、Steam、E-bay等。

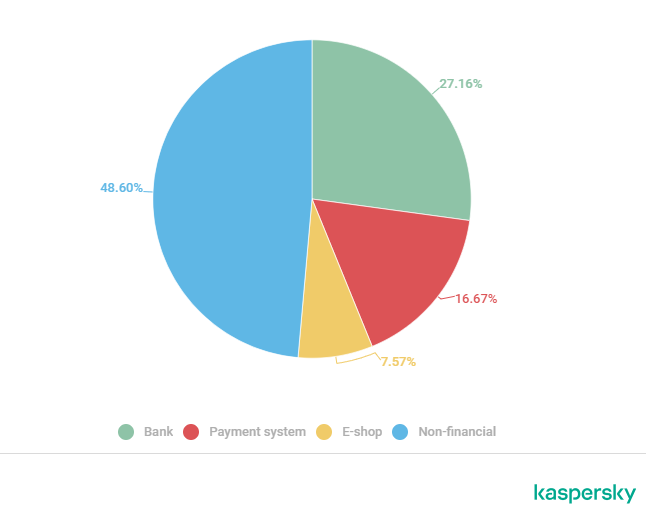

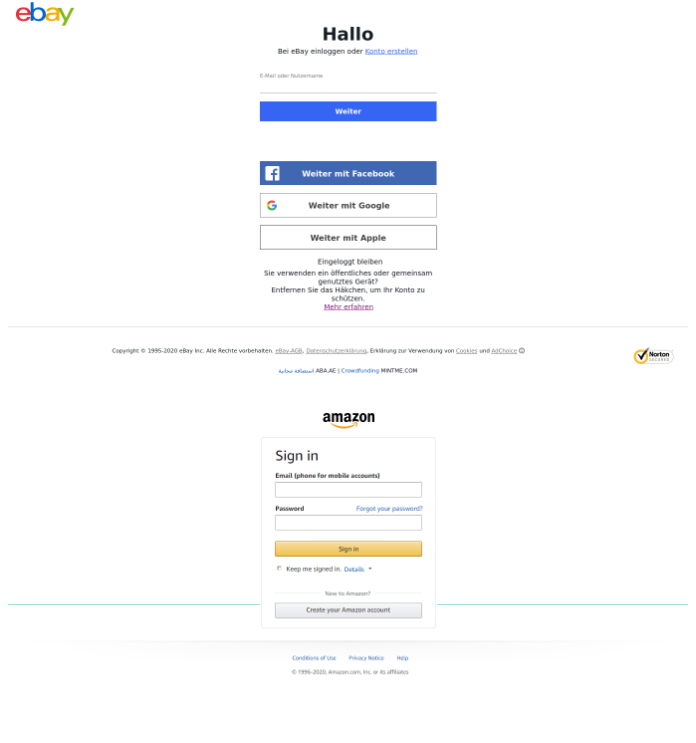

在2019年,诺顿杀毒软件产品质量检测到的金融业钓鱼攻击案子的划分状况如下所示:

图2.2019年金融业垂钓案子种类遍布

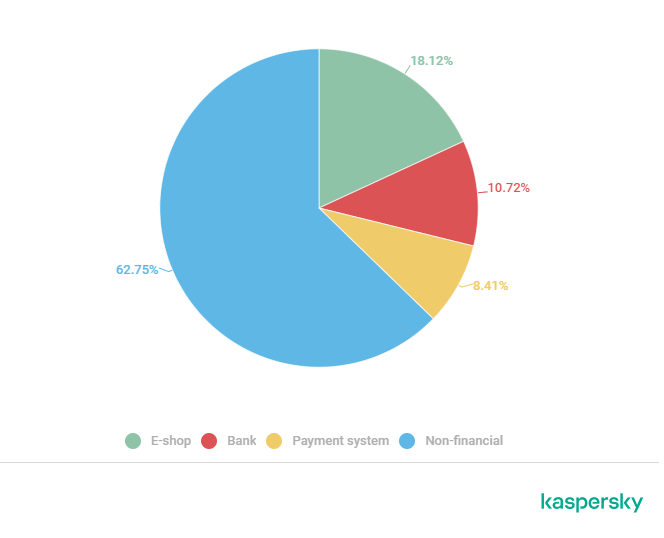

图3.2020年金融业垂钓案子种类遍布

在钓鱼攻击层面,2020年肯定是一个独特的年代。一年前,大家的结果报告显示,与金融机构有关的钓鱼攻击案子从不上22%提升到近30%。到2020年,金融机构钓鱼攻击仅占总量的10.72%。更有甚者的是,2019年的电商垂钓总数为7.57%,2020年几乎翻了两倍,做到18.12%。大家将这种改变与新冠新冠疫情致使的封闭对策联络起來——在家里,大家绝大多数時间转为网络购物和互动娱乐,因而,客户持续上升的要求造成了互联网犯罪分子持续增多的“供货”。特别注意的是,尽管网络购物被证实是最吸引住嫌犯的行业,但支付平台的诱惑力并不算太大——市场份额仅做到8.41%。

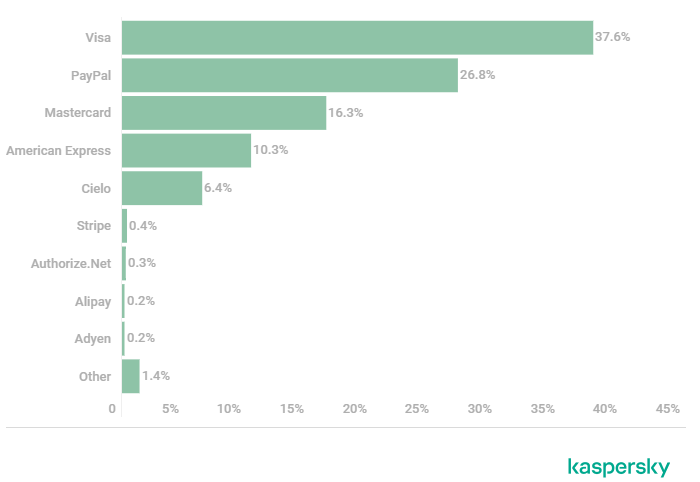

2019年支付平台垂钓事情数据分析:

图4.2019年金融业钓鱼攻击事情中最多见的付款知名品牌

从上面可以看得出,2019年最受影响的是Visa的客户(37.6%),PayPal以26.8%的市场份额稳居第二,万事达卡(MasterCard)占有第三。

图5.2020年金融业钓鱼攻击事情中最多见的付款知名品牌

到2020年,应用PayPal的总数超出了别的支付平台,其市场份额提高了12个点做到38.7%。

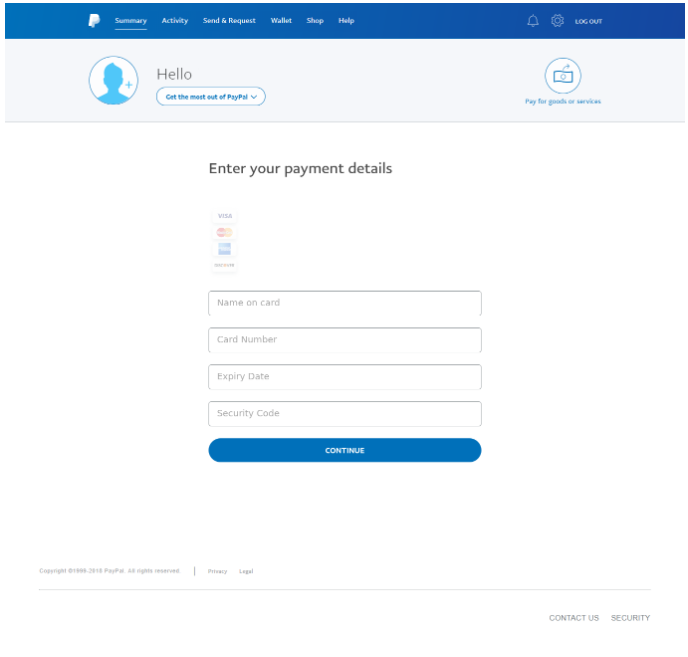

图6.对于PayPal客户的钓鱼攻击网页页面实例

万事达卡排名第二,其市场份额从16.3%略增加到17.5%。第三和第四名中间的差别不大,分别是美国运通(10.6%)和维萨(10.2%)。到2020年,Visa垂钓网页页面产生的频率是2019年(37.6%)的3.5倍。

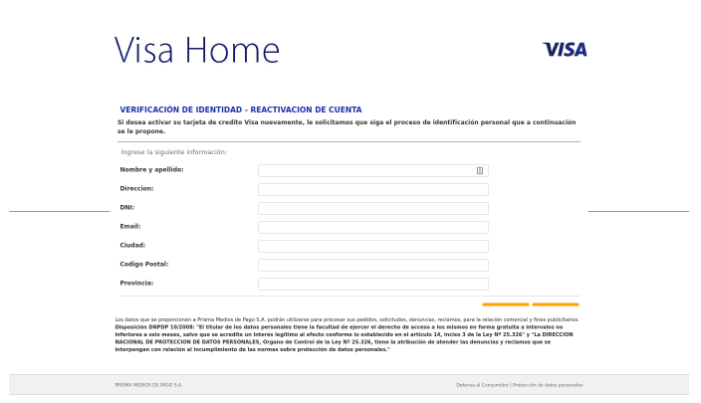

图7.对于Visa客户的垂钓网页页面实例

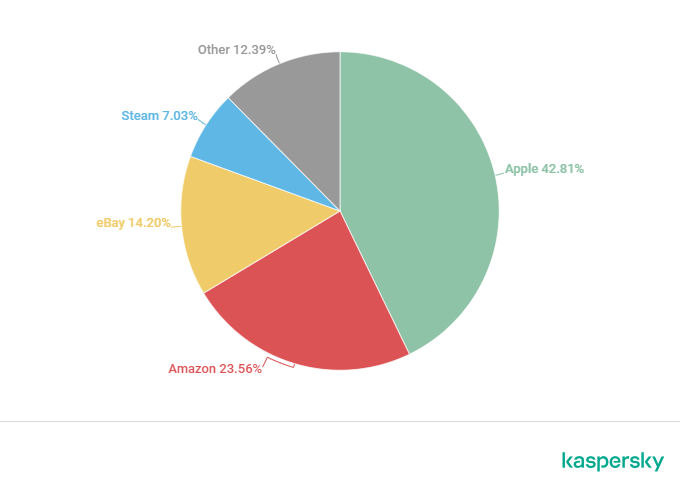

2019年金融业钓鱼攻击事情中最多见的网上商城系统中,iPhone是嫌犯的第一挑选,占42.8%,amazon(23.6%)和eBay(14.2%)的网上商城各自排名第二和第三。

图8.2019年金融业钓鱼攻击中最多见的电商知名品牌

图9.普遍电商垂钓网页页面实例

2020年,对于网络商城中间人攻击稳步增长,amazon以27.84%的占比跃居第一,iPhone(27.07%)降低了15个点跌到第二位,Steam(14.90%)稳居第三,而eBay(12.85%)位居第四。

图10.2019年金融业网络钓鱼中最多见的网商知名品牌

银行恶意软件-PC端

银行恶意软件常被用以盗取线上银行及支付系统账号的证明和一次性登陆密码。

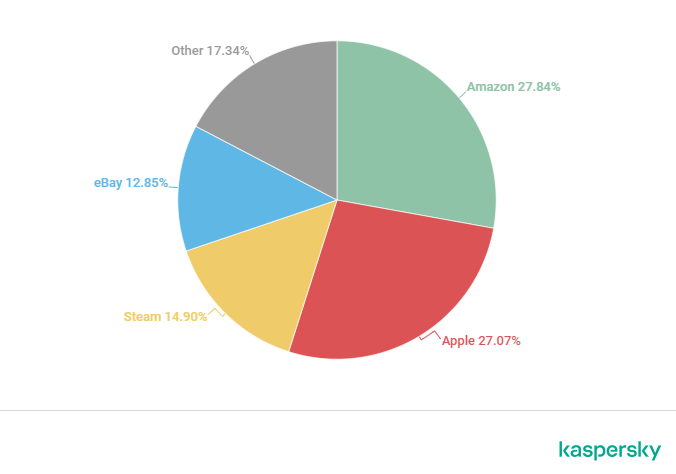

银行恶意软件在2016年10月做到高峰——有1,494,236个客户遭受进攻,以后受进攻用户数逐渐慢慢降低。2020年也是如此,受伤害的用户数已从2019年的773,943降低到625,364,下降了近20%。

这是由于黑客攻击的总体目标正变的愈来愈确立——犯罪分子犯罪团伙如今更偏向于进攻知名企业,但依旧有很多本地用户和中小型企业变成了Zbot、CliptoShuffler、Emotet、RTM等恶意软件的受害人。

图11.2018 – 2020年遭受银行恶意软件进攻的唯一用户量的变化规律

进攻犯罪团伙

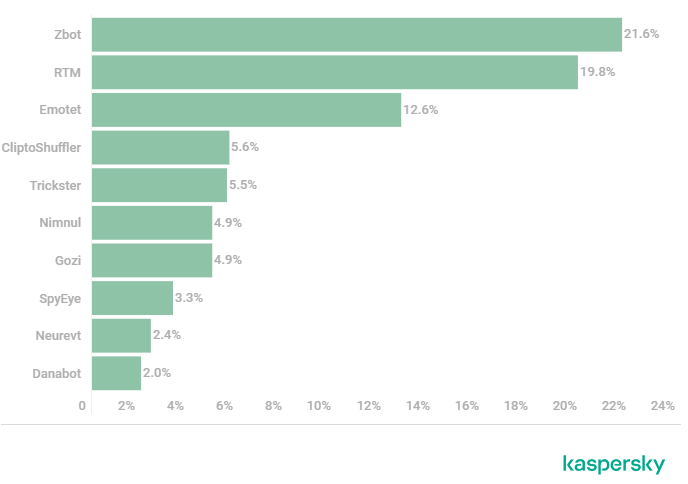

每一年大家都是会检验到好几个银行恶意软件大家族,在其中一些主创人员早已乏人问津,另一些则愈来愈受欢迎。下列是2019年检验到的10大最活泼的银行恶意软件大家族。下列是在2019年检验到的最活泼的银行恶意软件大家族前十,领跑的是Zbot(21.6%),RTM(19.8%),Emotet(12.6%),CliptoShuffler(5.6%)和Trickster(5.5%)。

图12.2019年十大最普遍的银行恶意软件大家族

2020年十大银行恶意软件家族如下图所示,在其中前四个(Zbot,CliptoShuffler,Emotet和RTM)占了一半以上占比。

图13.2020年十大最普遍的银行恶意软件大家族

尽管Zbot(22.2%)依然是金融行业应用较多的恶意软件,但排行榜也是有一些转变:RTM以10.5%从第二名下滑到第四名,而此外2个大家族——CliptoShuffler(15.3%)和Emotet(14.5%),在2020年都有一定的升高。两年前排名第二的Gozi大家族(3.3%)被挤到了第九位。

除此之外,2020年也是地区危害个人行为向外部世界扩大的独特年代。大家称作Tétrade的四大墨西哥银行恶意软件大家族不但看准了南美洲,也看准了亚洲和欧洲我国。

受进攻客户的所在位置

为了更好地评定和较为全球不一样我国/地域的消费者所遭遇的电子计算机感柒风险性水平,大家测算了每一个我国/地域在汇报期内内遭受金融业恶意软件进攻及客户数量和占比。

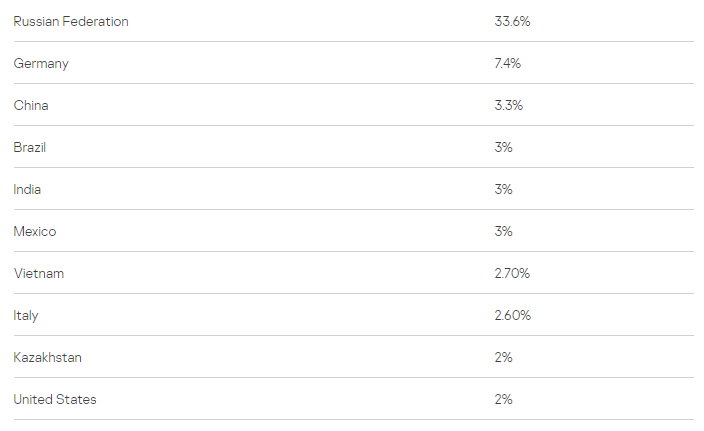

在2019年和2020年遭到银行恶意软件进攻的全部客户中,10个我国/地域占了一半以上占比。2019年前十名如下所示:

图14.2019年受银行恶意软件进攻总数前十的我国/地域

2019年,俄国占有率33.6%,法国以7.4%排名第二,我国以3.3%的排名略逊一筹。

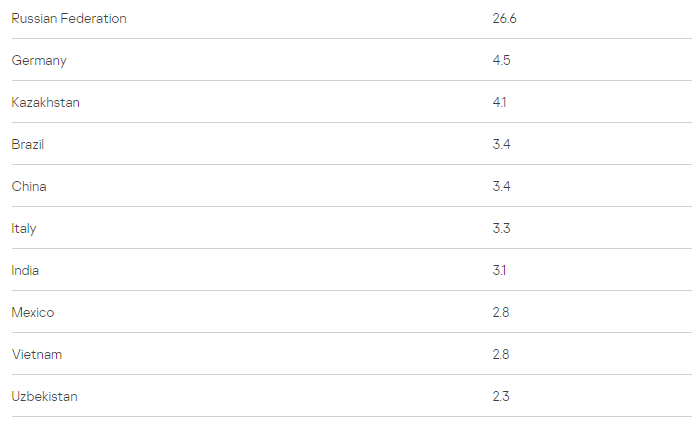

2020年状况如下所示:

图15.2020年受银行恶意软件进攻总数前十的我国/地域

虽然俄国(26.6%)和法国(4.5%)的排名有一定的降低,但依然拥有前10名的前两位。特别注意的是,俄国的数据一直趋向于最大的是因为大部分诺顿杀毒软件客户坐落于俄国。白俄罗斯曾以2%的收益排名第九,2022年以2个点的提高进到前三。

受伤害的客户种类

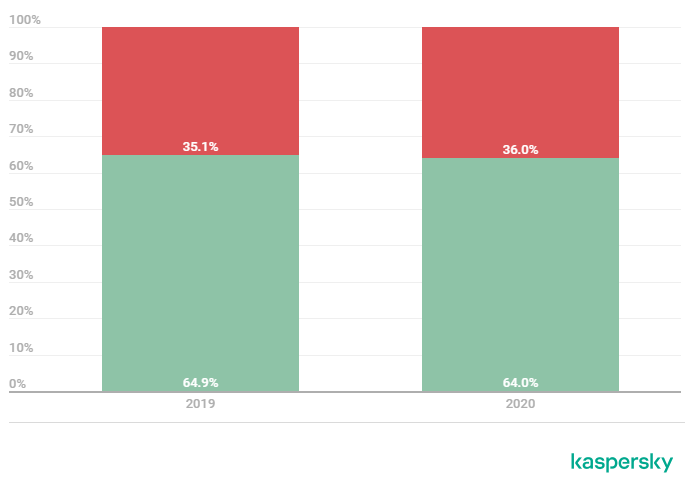

2020年受银行恶意软件进攻的客户中有36%是公司客户,比上一年提升了一个点。这在一定水平上确认了大家有关互联网犯罪嫌疑人将关注转换到公司行业的假定,但是增长幅度相对性较小,大家预期这一发展趋势在未来会愈发显著。

图16.公司vs普通用户数据对比

总得来说,在2020年,因为对施工现场作业和职工的限定,及其在线办公职工总数的提升,企业安全生产越来越更为敏感。急匆匆衔接到在线办公早已危害了集团公司的安全系数,大部分公司都还没准备好,欠缺对应的安全教育培训,职工自身的计算机很有可能包括易受攻击的远程连接联接——这种要素一同为各种各样进攻平整了路面,包含银行恶意软件骗术。

与数字货币相关的网络威胁

2018年,数字货币变成最受欢迎的话题讨论,并吸引住了全部网络信息安全小区的眼光。大家剖析了互联网犯罪嫌疑人挖矿软件的派发状况,发觉现如今故意主题活动并沒有先前那麼广泛。

图17.2019年受挖币恶意软件进攻的用户数

图18.2020年受挖币恶意软件进攻的用户数

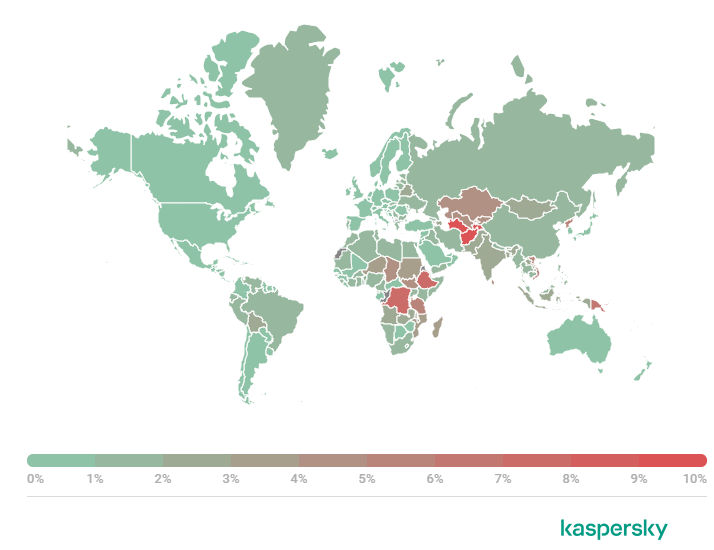

图19.2020年挖币进攻的地域分布

2020年,该类危害的发展趋势再次降低,殊不知到年末,这一数据做到了一个比较稳定水准,乃至局部地区发展趋势逐渐反转。数字货币价钱在2020年底的大幅度增涨很可能会加重2021年初的危害,除此之外因为新冠病毒困境,2021年一些经济大国很有可能会奔溃,本地贷币很有可能会狂跌,促使加密算法更具有诱惑力。

银行恶意软件-手机端

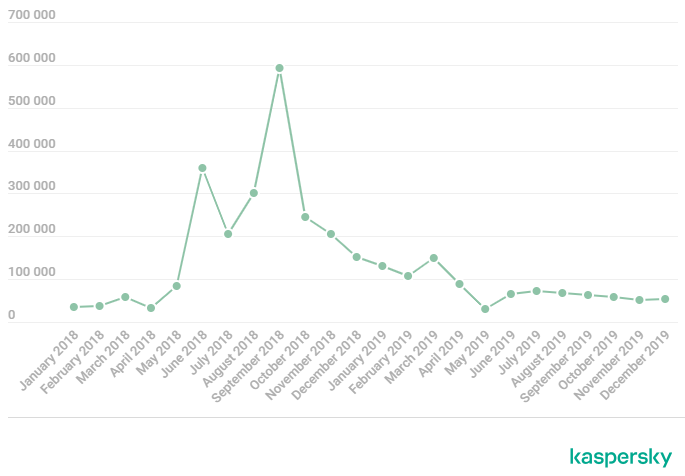

2019年,受银行恶意软件危害的用户数从2018年的约180万降到67.5万。

图20.2018年至2019年遭受Android银行恶意软件进攻的用户数

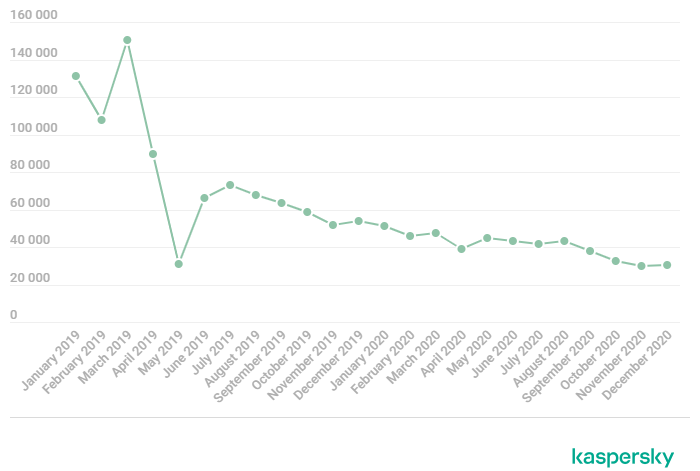

2020年,伴随着受进攻用户数降低不上60%至294,158。

图21.2019年至2020年遭受Android银行恶意软件进攻的用户数

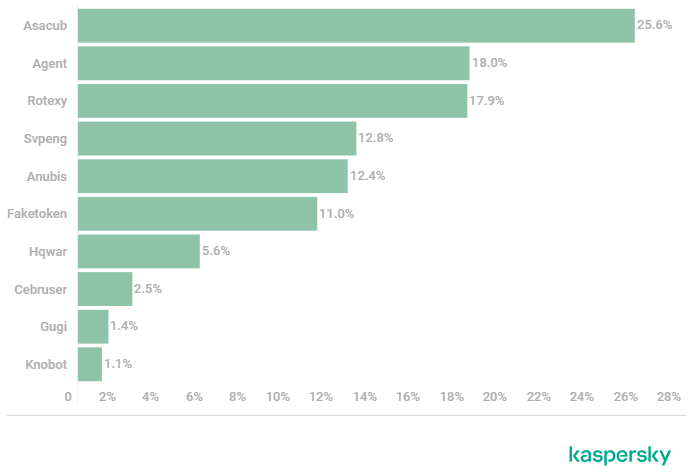

图22.2019年最普遍的Android银行恶意软件

2020年,Asacub(25.6%)的市场份额依然是最重要的。殊不知,自2019年至今,它出现缩水了18.8个点。特务(18.0%)依然排在第二位,虽然比前一年要轻一些。 Svpeng(12.8%)关键是在被感染机器设备上找寻管理权限,而2022年却遭受Rotexy(17.9%)的挑戰,后面一种将银行木马病毒作用与勒索病毒阻拦程序流程的作用结合在一起。

2020年,Asacub(25.6%)仍然是占比最多的,但这一数据信息自2019年至今出现缩水了18.8个点。Agent (18.0%)依然排在第二位,比上年有一定的降低,Svpeng(12.8%)关键是在受感柒机器设备上检索管理权限,Rotexy(17.9%)将银行木马病毒的基本功能与勒索病毒回调函数的作用结合在一起。

图22.2020年最普遍的Android银行恶意软件

2020年发生了一些新的挪动银行恶意软件,简略概述如下所示:

- Trojan-Banker.AndroidOS.Ghimob.a

- Tétrade集团公司的新式银行业恶意软件Ghimob在2020年进攻了墨西哥、巴拉圭、阿根廷、西班牙、法国等地的银行、交易中心、数字货币交易中心和互联网金融机构,Ghimob共可以监控153个挪动应用软件。

- Trojan-Banker.AndroidOS.Gorgona.a

- 该恶意软件效仿Google Play,应用通告控制面板吸引住客户的留意。它可以传出和跳转启用,实行USSD指令,安裝附加的应用软件,并在须要时阻拦机器设备。假如授于了应用可浏览性的管理权限,它可以得到越来越多的管理权限,例如接受和解决文字信息,因而还可以得到双因素认证的决策权。它应用TCP开展C2通讯,趋向于对于土尔其的银行。

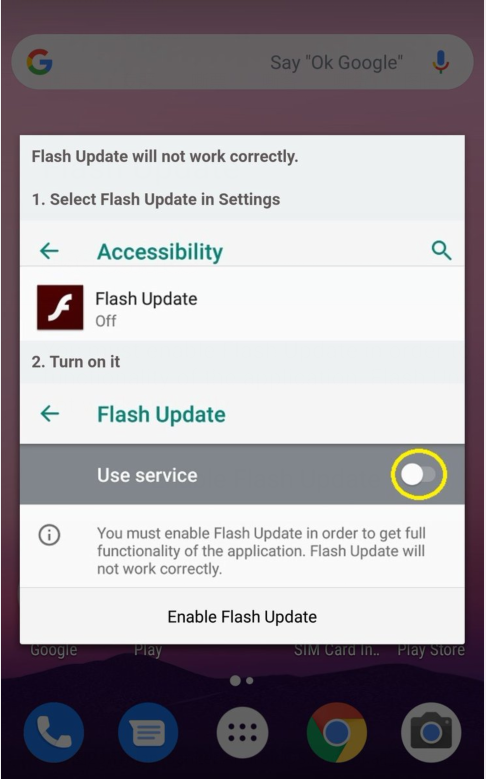

- Trojan-Banker.AndroidOS.Knobot.a

新式恶意软件,除开钓鱼攻击对话框和阻拦两要素身份认证信息外,该木马病毒还带来了一些别的类似手机软件不具有的作用,例如根据辅助功能服务项目阻拦机器设备PIN码的体制。讥讽的是,它规定受害人将支配权受托给他人,乃至还带来了一个有关怎样那样做的小具体指导。

图23.Trojan-Banker.AndroidOS.Knobot.a的屏幕截屏

受进攻客户的所在位置

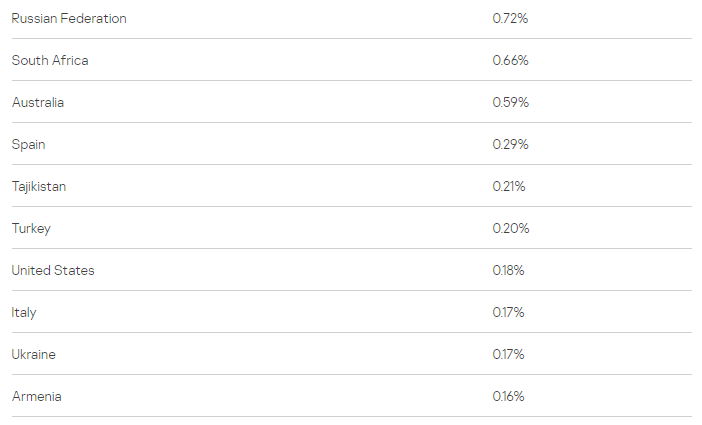

2019年受Android银行恶意软件进攻的消费者所占百分数排名前10的我国/地域:

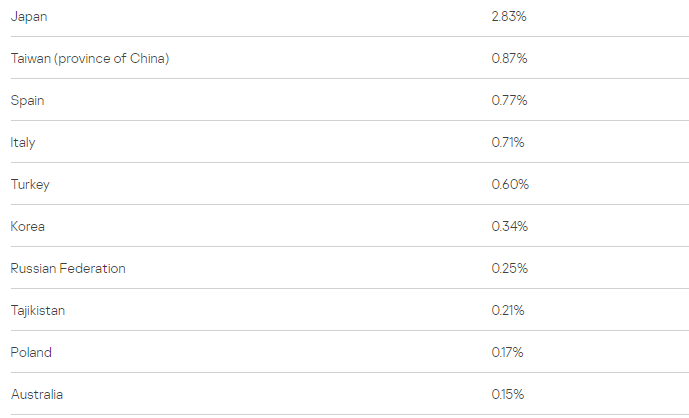

2020年受Android银行恶意软件进攻的消费者所占百分数排名前10的我国/地域:

从数据统计可以看得出,所有国家都被完全换牌。俄国从2019年的第一挪到2020年的第7。2019年沒有提到的日本(2.83%)和中国台湾(0.87%)快速跻身第一,意大利(0.77%)要用几乎3000名受影响客户替代了澳洲,稳居第三。

结果

2020年的状况说明,互联网犯罪嫌疑人可以非常容易地融入持续变动的全球——不断创新恶意软件的新特点,并改善检验逃避技术性。新冠肺炎疫情的时兴更改了社会公众对网上购物的心态,团伙犯罪留意到了这类发展趋势,并将专注力从银行迁移到网络商城。对于公司客户的银行木马病毒的新型发展趋势也令人堪忧,这类进攻产生的问题很有可能核对本人的要更高。与此同时,对于金融业机构的地区性行骗正逐渐涌向全世界,有可能在2021年完成进一步提高。因而,即使整体数据统计看上去有一定的衰落,金融业机构也依然遭遇的极大危害趋势。

为了更好地抵挡金融业危害,诺顿杀毒软件提议客户:

- 仅安裝从靠谱由来(例如官网)得到的应用软件;

- 查验应用软件要求的访问限制,假如与功能集不配对则不授于;

- 切忌点一下垃圾短信中的连接及应附的文本文档;

- ·安裝受信赖的可靠解决方法。

为了更好地维护公司免遭金融业恶意软件的损害,诺顿杀毒软件提议:

- 为您的职工(尤其是承担财务会计的职工)引进互联网安全意识培训,以教會她们检验钓鱼攻击网页页面并提升公司员工的总体数据素质;

- 针对重要的客户环境变量,例如财务部的客户环境变量,为Web資源开启默认设置的回绝方式,以保证只有浏览合理合法的客户环境变量;

- 为应用的全部程序安装全新的升级和补丁包;

- 为了更好地维护免遭繁杂影响和目的性进攻的损害,安裝用以网络威胁检验、事件处理和立即修复对策的anti-APT和EDR解决方法,为您的SOC精英团队给予近期的威胁情报和定时的技术和学习培训。

文中翻譯自:https://securelist.com/financial-cyberthreats-in-2020/101638/倘若转截,请标明全文详细地址。