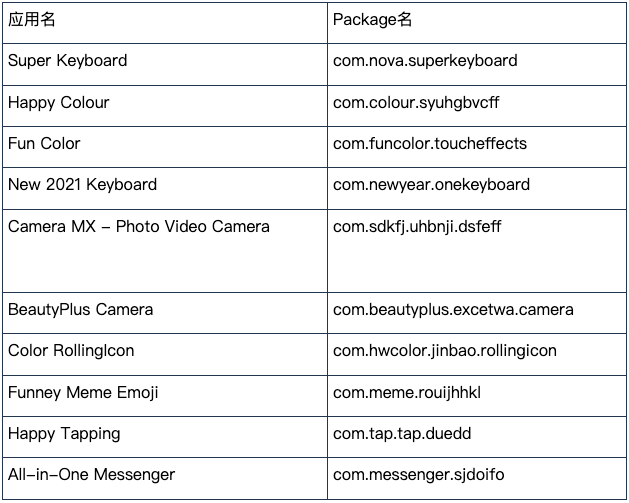

Doctor Web科学研究工作人员发觉华为官方应用商店AppGallery中10个看起来没害的APP中带有联接到恶意C2网络服务器来接受配备信息内容和其它部件的恶意编码。现阶段,有超出50万部华为机器设备下载了感染Joker 恶意软件的APP。

装扮成作用APP

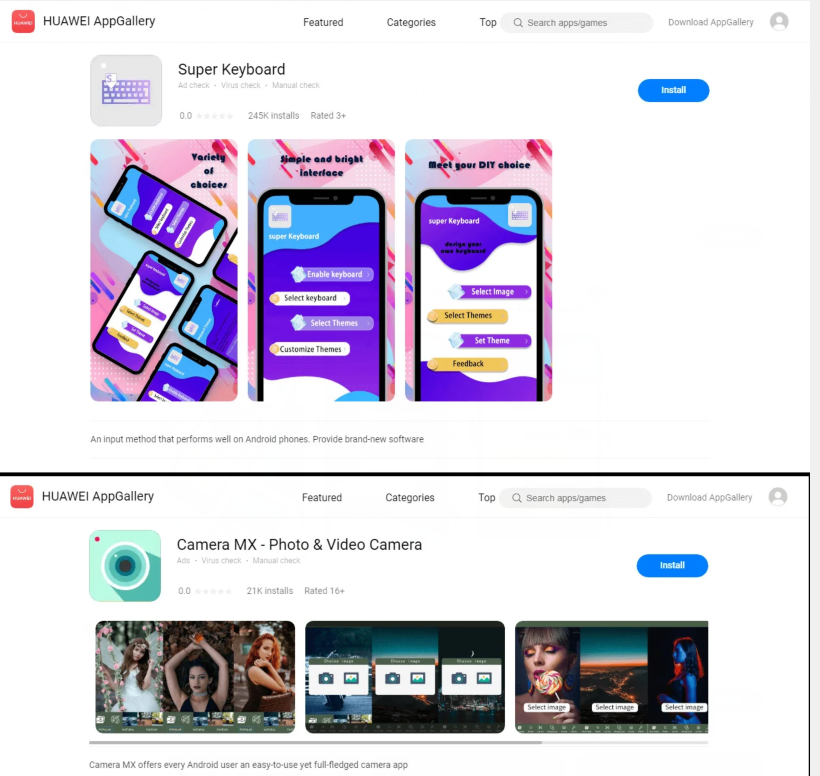

科学研究工作人员剖析发觉,恶意APP的作用依然与推广的一致,可是会下载让用户定阅付钱移动业务的部件。为了更好地不许用户发觉APP的恶意个人行为,APP会要求对通告的访问限制,那样就可以阻拦定阅服务项目根据SMS推送的确认码了。

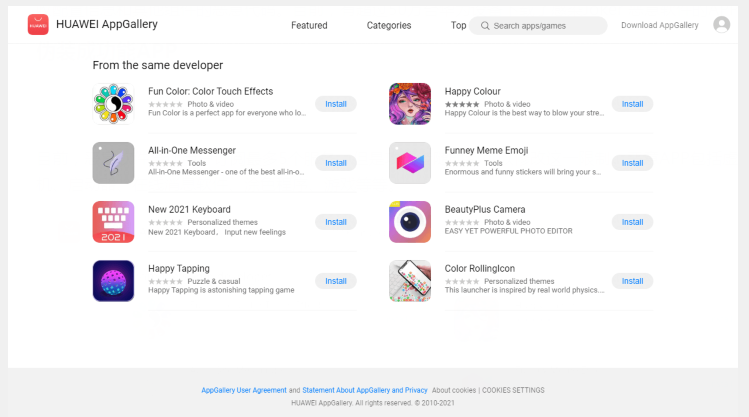

现阶段,恶意软件会让用户定阅较多5个服务项目,可是网络攻击随时随地都能够改动这一限定。恶意APP包含触摸键盘、数码相机、驱动器、线上信息手机软件、涂颜色程序流程、手机游戏这些。

这种恶意APP的开发人员大部分来源于山西省赶紧来拍网络技术有限责任公司。据调查,现阶段有超出53.8万华为用户下载了这10款恶意APP。

Doctor Web 通告华为后,华为早已从AppGallery 应用商城中移除开这10款带有恶意编码的应用软件。

Joker

科学研究工作人员称,AppGallery中受感染的APP下载的控制模块也发生在Google Play中的程序中,归属于Joker 恶意软件的不一样版本号。

一旦激话,恶意软件便会与虚拟服务器联接来获得环境变量,在其中带有任务列表,付钱服务项目的网址、仿真模拟用户互动的JS编码等。

Joker 恶意软件的历程可以上溯到2017年。2019年,Kaspersky科学研究员工对70款受感染的APP 开展了剖析。2020年,Google公布汇报称自2017年,Google早已移除开超出1700个被Joker 感染的APP。

大量关键点参照:https://news.drweb.com/show/?i=14182&lng=en&c=5

文中翻譯自:https://www.bleepingcomputer.com/news/security/joker-malware-infects-over-500-000-huawei-android-devices/倘若转截,请标明全文详细地址。