全世界有40多万家企业和92%的全球福布斯全世界2000强企业应用SAP的企业应用程序开展供应链(SCM)、企业資源整体规划(ERP)、生命周期管理方法(PLM)和客户关联管理方法(CRM)。

现阶段,SAP公司和互联网安全企业Onapsis早已对于此事传出了警示,而且与网络信息安全和基础设施建设安全性组织(CISA)及其德国网络信息安全组织BSI进行了协作,来催促SAP的客户立即布署补丁包,并查验它们的条件中是不是存有不安全的应用程序。

被应对的SAP系统漏洞

Onapsis和SAP协作的威胁情报表明,她们现阶段并没有看到有客户早已遭受本次故意主题活动的进攻而产生损害。可是,汇报表明SAP客户的条件中依然有不安全的应用程序,并根据本应在两年前就被打补丁的进攻媒介将机构曝露在渗入妄图中。

自2020年中后期,Onapsis逐渐纪录对于未打补丁的SAP运用的利用试着至今,该公司的分析工作人员发觉 "在2020年6月至2021年3月期内,来源于近20个我国的网络黑客进行了1500次进攻试着,取得成功运用了300次"。

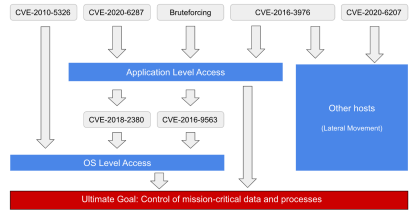

这种进攻后面的网络黑客运用了SAP应用程序中的好几个网络安全问题和不安全配备,尝试侵入总体目标系统软件。

除此之外,她们中的一些网络黑客,与此同时在伤害中使用好几个系统漏洞开展串连,以 "最大限度地扩张危害和不确定性的毁坏"。

对于敏感的SAP应用程序的进攻(SAP/Onapsis)

Onapsis表明,她们观测到网络黑客可以运用技术性来对不安全的SAP应用程序开展良好控制,而且可以绕开普遍的安全系数和合规操纵,来使网络攻击可以根据布署勒索病毒或终止企业系统软件经营来盗取隐秘数据、实行会计诈骗或毁坏重要每日任务工作流程。

危害汇报中发布的系统漏洞和拒绝服务攻击如下所示:

- 对于不安全的高管理权限SAP用户账户开展蛮干进攻。

- CVE-2020-6287(别名RECON):一个可远程控制运用的预验证系统漏洞,可以使没经验证的网络攻击接手敏感的SAP系统。

- CVE-2020-6207:超危预验证系统漏洞,很有可能造成进攻者接手未打补丁的SAP系统。(系统漏洞已于2021年1月公布在Github上)。

- CVE-2018-2380:使网络黑客可以更新管理权限并实行电脑操作系统指令,进而得到对数据库查询的浏览权,并在互联网中横着挪动。

- CVE-2016-95:网络攻击可以借助这一系统漏洞开启拒绝服务攻击(DoS)情况,并得到对比较敏感信息内容的未受权浏览。

- CVE-2016-3976:远程控制网络攻击可以使用它来更新管理权限,并根据文件目录解析xml编码序列载入随意文档,进而造成没经认证的数据泄露。

- CVE-2010-5326:容许没经认证的网络黑客实行电脑操作系统指令,并浏览SAP应用程序和衔接的数据库查询,进而得到对SAP业务流程信息内容和工作流程的彻底和没经财务审计的操纵。

依据CISA公布的报警,遭受这种进攻的机构很有可能会造成下列危害:

- 隐秘数据失窃

- 金融业诈骗

- 重要每日任务工作流程终断

- 勒索病毒进攻

- 终止任何实际操作

为薄弱的SAP系统立即打上补丁包是全部企业机构现阶段的重中之重。Onapsis还强调,网络攻击在升级推送后的72钟头以内就逐渐看准重要的SAP系统漏洞。

曝露和未打补丁的SAP应用程序在不上3钟头便会被攻克。

减轻危害的对策

这种被乱用的系统漏洞只危害企业内部结构的布署,包含这些在他们自己的大数据中心、管理方法的服务器托管自然环境或客户维护保养的云基础设施建设。SAP维护保养的云解决方法不会受到这种系统漏洞的危害。

为了更好地缓解风险性,SAP客户可采用的行为如下所示:

- 马上对泄露在以上系统漏洞中的SAP应用程序及其未立即安裝补丁包的SAP应用程序开展侵入评定。优先选择考虑到联网的SAP应用程序。

- 马上评定SAP自然环境中全部应用程序的风险性,并马上运用有关SAP安全更新和安全性配备。

- 马上评定SAP应用程序是不是存有配备不正确或没经认证的高管理权限客户,并对有风险性的应用程序开展侵入评定。

- 假如通过评定的SAP应用程序现阶段早已曝露,而且不可以立即运用减轻对策,则应布署赔偿操纵并监管主题活动,以检验一切不确定性的危害主题活动,直到执行减轻对策。

由来:bleepingcomputer