Palo Alto Networks威胁情报精英团队Unit42的研究人员近日发现,Docker Hub上的好几个器皿映像文件被挖矿软件劫持了最起码2年之久,且已被安装了超出2000千次。

Docker Hub是较大的器皿运用程序库,公司可以根据Docker Hub在内部结构或与其说顾客共享资源映像文件,开发设计人员小区则可以在该服务平台派发开源软件。

Unit 42的研究人员Aviv Sasson在Docker Hub上发现了30个参加数字货币挖币劫持实际操作的故意印象:

- 021982/155_138

- 021982/66_42_53_57

- 021982/66_42_93_164

- 021982/xmrig

- 021982/xmrig1

- 021982/xmrig2

- 021982/xmrig3

- 021982/xmrig4

- 021982/xmrig5

- 021982/xmrig6

- 021982/xmrig7

- avfinder/gmdr

- avfinder/mdadmd

- docheck/ax

- docheck/health

- dockerxmrig/proxy1

- dockerxmrig/proxy2

- ggcloud1/ggcloud

- ggcloud2/ggcloud

- kblockdkblockd/kblockd

- osekugatty/picture124

- osekugatty/picture128

- tempsbro/tempsbro

- tempsbro/tempsbro1

- toradmanfrom/toradmanfrom

- toradmanfrom/toradmanfrom1

- xmrigdocker/docker2

- xmrigdocker/docker3

- xmrigdocker/xmrig

- zenidine/nizadam

研究人员发现他们来源于10个不一样的用户账户。在其中一些名称清晰地说明了其主要用途,而别的名称则具备虚假性的名称,例如“proxy”或“ggcloud”或“docker”。

截至文中公布,除一个名叫xmrigdocker的帐户移除开映像文件外,全部帐户中的印象仍可在Docker Hub上应用。

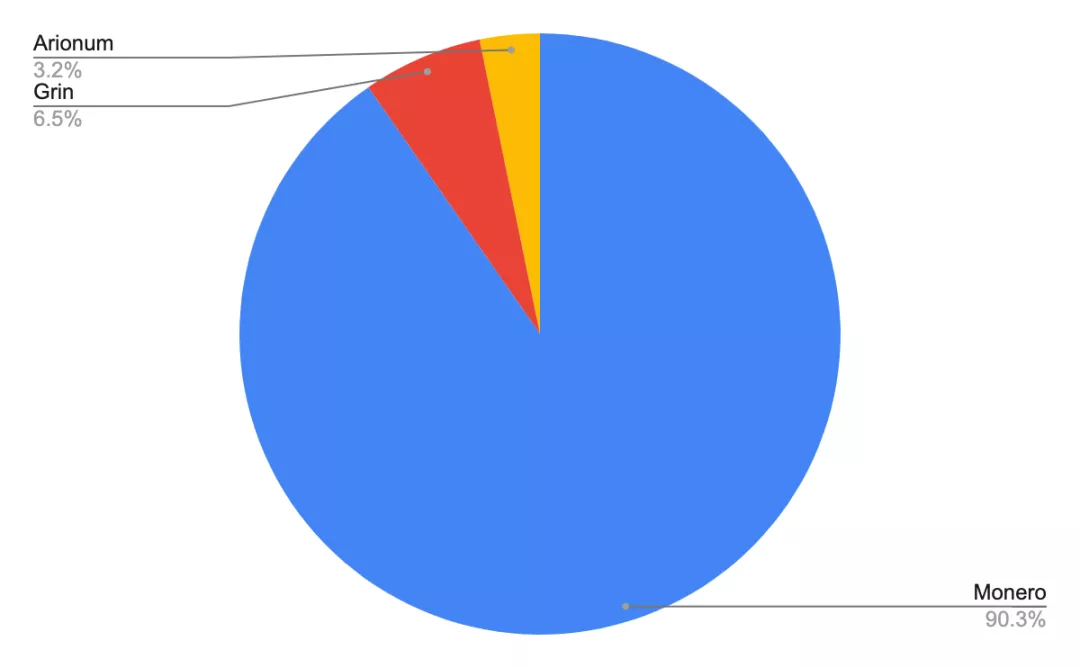

在大部分情形下,挖币劫持网络攻击都是会挑选发掘门罗币,而XMRig是最火爆的门罗币挖币专用工具。可是,Sasson发现一些实际操作还会继续发掘Grin(GRIN)或ARO(Aronium)币:

在检验了挖矿软件数据信息以后,研究人员可能本次器皿挖币劫持主题活动中网络攻击可以采掘使用价值约20万元的数字货币。

【文中是51CTO栏目创作者“i春秋”的原创文章内容,转截请根据i春秋(微信公众平台id:gooann-sectv)获得受权】

戳这儿,看该创作者大量好文章